v1.5.6: Certificate Store, Kolay HTTPS Geçişi ve Güvenli Sertifika Değişimi

Versiyon 1.5.6, Certificate Store, entegrasyonlar için sertifika atama, daha güvenli varsayılan HTTPS seçimi ve sertifika değişiminden sonra otomatik toparlanma getiriyor.

Versiyon 1.5.6, operatörlerin HTTPS ve entegrasyon sertifikalarını yönetmesini belirgin şekilde kolaylaştırır.

✨ Yeni Özellikler

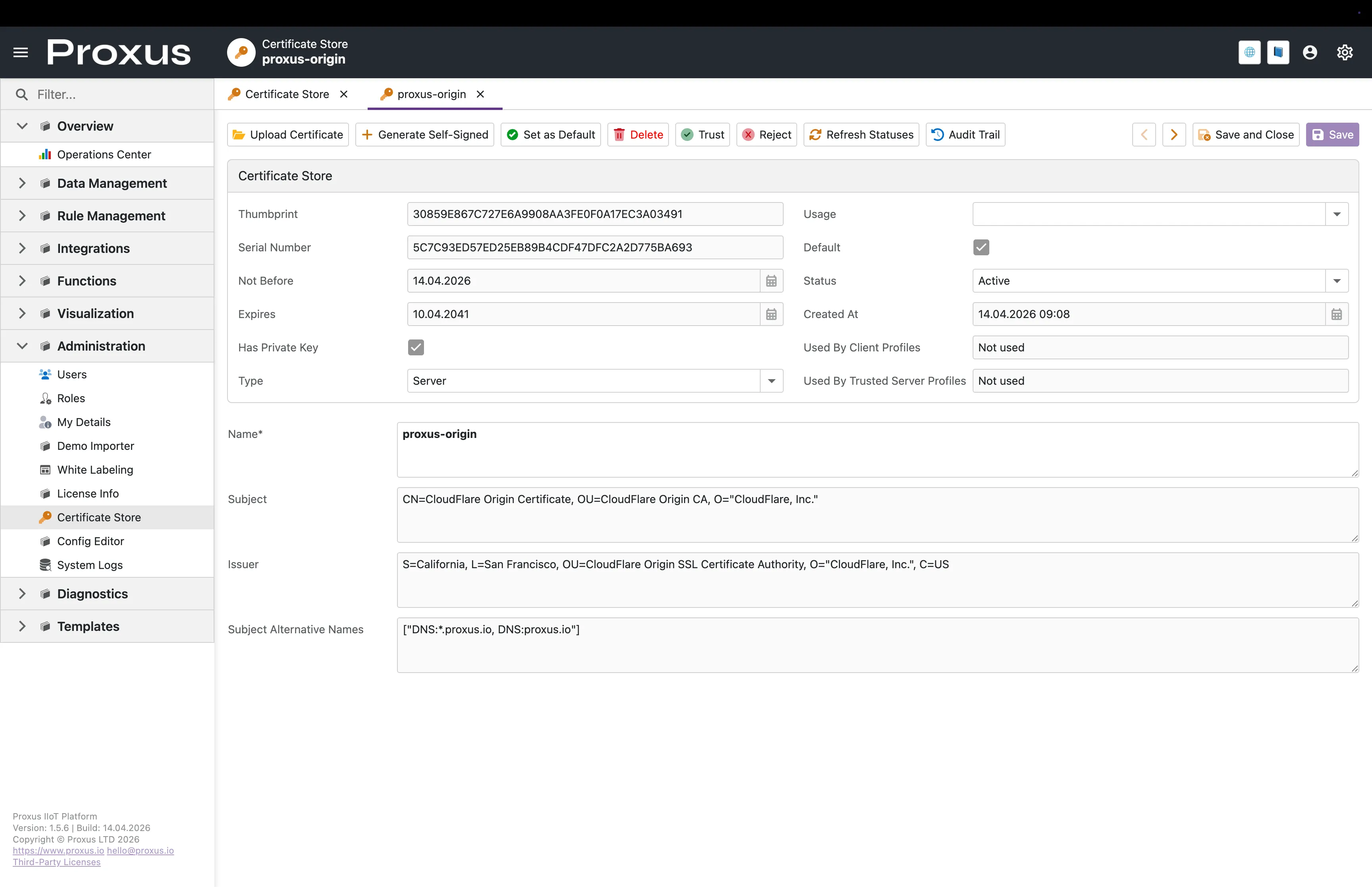

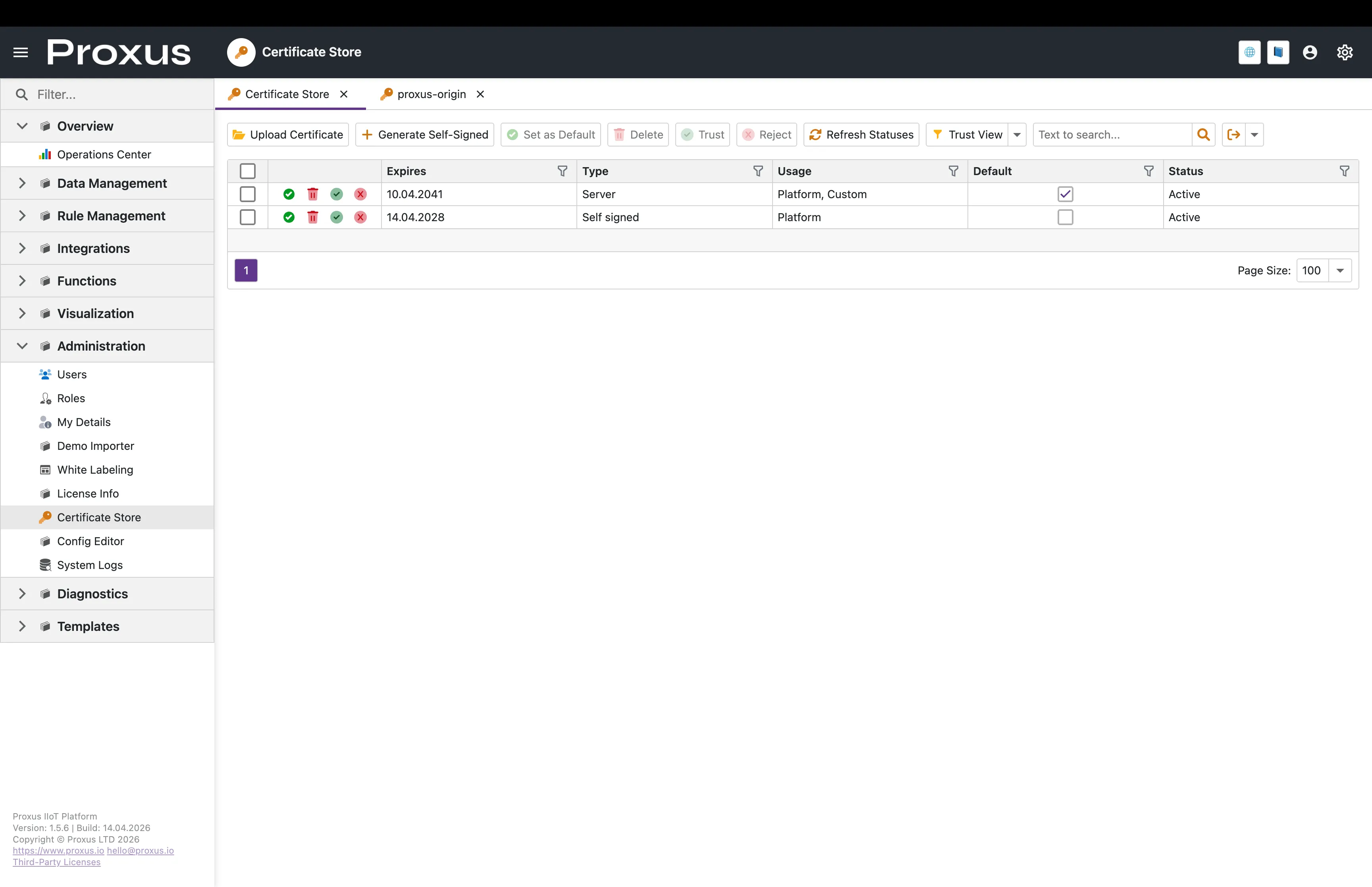

Certificate Store

- Sertifika işlemleri için tek ekran: Platform HTTPS, OPC UA trust ve entegrasyon sertifikaları tek yerden yönetilir.

- Daha net sertifika görünürlüğü: Operatörler bir sertifikayı uygulamadan önce son kullanma tarihi, tip, private key durumu, kullanım alanı ve profil ilişkilerini görebilir.

- İlk kurulumda başlangıç sertifikası: Yeni ortamlarda sistem, üretim sertifikası yüklenene kadar otomatik üretilen self-signed sertifika ile güvenli açılabilir.

Entegrasyonlarda sertifika atama

- Daha temiz atama akışı: AWS IoT Core, MQTT, Sparkplug B ve OPC UA sertifikaları UI içinden seçilir.

- Daha az manuel işlem: Proxus çalışma zamanında gereken materyali otomatik üretir.

- Daha temiz profil ekranları: Sadece çalışma zamanında gerekli olan iç alanlar normal düzenleme akışlarından gizlenir.

OPC UA trust yönetimi

- Trusted ve rejected aksiyonları: Operatörler trust kararlarını doğrudan Certificate Store üzerinden yönetebilir.

- Trust kullanım görünürlüğü: Sertifika detay ekranı, bir kaydın istemci veya trusted server profilleri tarafından kullanılıp kullanılmadığını gösterir.

🔧 İyileştirmeler

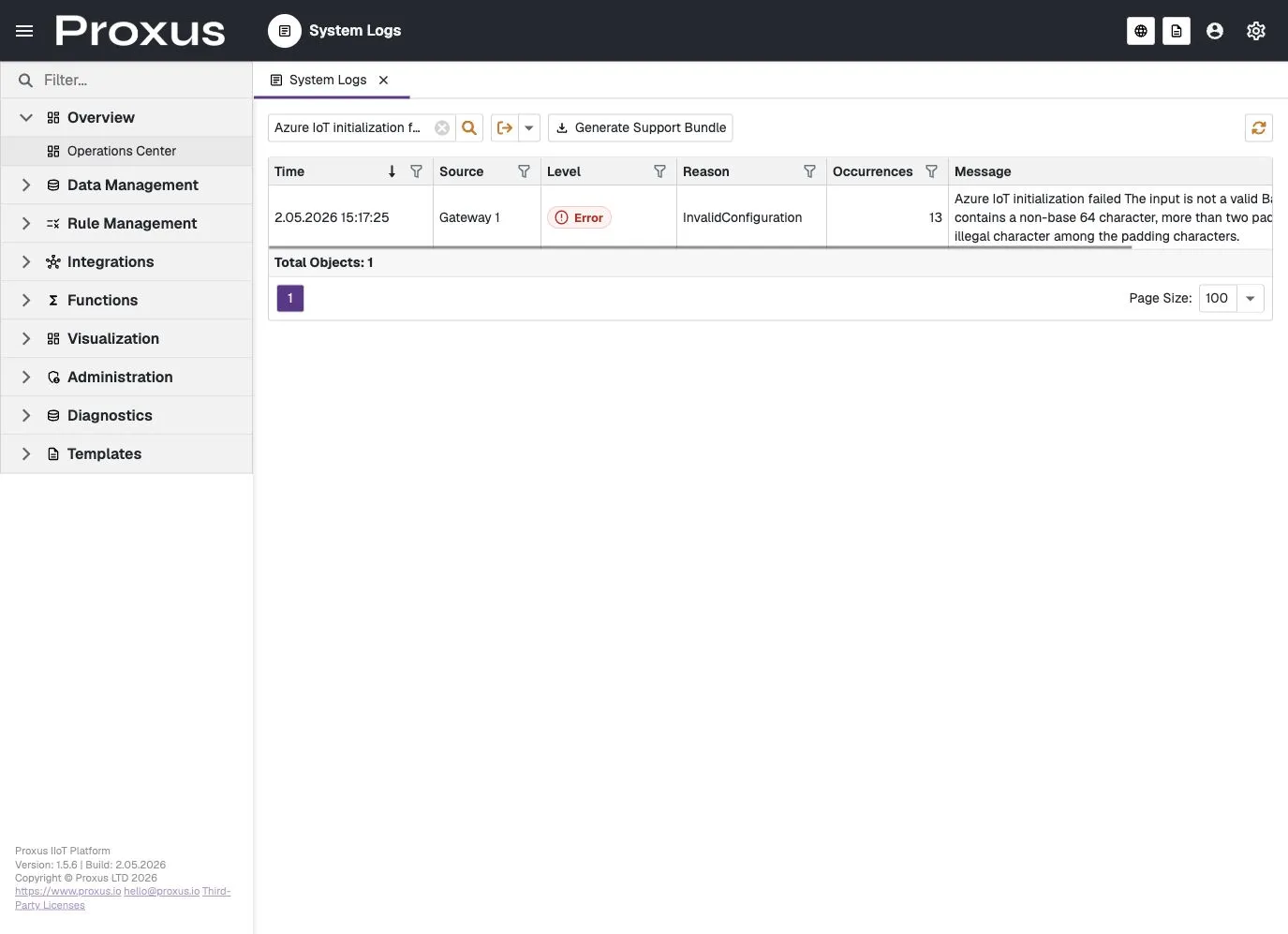

Daha güvenli System Logs ve support bundle

- Daha temiz operasyonel log ekranı: System Logs artık güvenli özet, seviye, neden, kaynak, tekrar sayısı ve operatörün önce ihtiyaç duyduğu mesaja odaklanır.

- Tekrarlayan olaylar gruplanır: Aynı operasyonel olay listeyi doldurmak yerine occurrence count ile sayılır.

- Support bundle girişi: Operatörler System Logs üzerinden support bundle oluşturabilir; destek ekibi normal admin ekranında ham diagnostic detayları göstermeden daha derin kanıta ulaşabilir.

Outbound Channel çalışma zamanı sağlığı

- Gerçek bağlayıcı durumu: Outbound Channels artık bir bağlayıcının running, ready, degraded, stopped, error veya not used durumunda olduğunu gösterir.

- Daha net sorun giderme: Son başarılı gönderim, son hata, kullanım sayısı, hedef tipi ve güvenli hata özeti, bağlayıcının gerçekten veri gönderip göndermediğini anlamayı kolaylaştırır.

- Cihaz seviyesinde görünürlük: Cihaz detayında Outbound Channels sekmesi doğrudan bağlayıcı durumunu gösterir.

Anomali inceleme ve kural adayları

- İnceleme ve kural oluşturma ayrıldı: Operatör önce trend bulgularını inceler, kural oluşturmak istediğinde Candidate Review moduna geçer.

- Runtime destekli bulgular: Spike, fast change, drift, flatline ve gap seçimleri doğrudan kurala taşınır.

- Varsayılan olarak daha az gürültü: Inspect modunda flatline bulguları daha konservatif ve gruplanmış şekilde gösterilir.

Daha güvenli varsayılan HTTPS seçimi

- Aktivasyon öncesi private key kontrolü: Private key içermeyen bir sertifika artık varsayılan HTTPS sertifikası yapılamaz.

- Tek aktif default: Proxus aynı anda yalnız bir aktif varsayılan sertifika bırakır.

- Daha okunur başlıklar: Sertifika sekmeleri ve detay başlıkları artık daha kısa ve anlaşılır isimler kullanır.

Daha iyi Cloudflare hazırlığı

- Doğru PEM + key import akışı: Cloudflare Origin Certificate artık private key ile birlikte import edilip platform HTTPS için kullanılabilir.

- Full (strict) için daha güvenli akış: Private key içermeyen public certificate kayıtları saklanır, ancak HTTPS sunucu modunda kullanılmasına izin verilmez.

Sertifika değişiminden sonra otomatik toparlanma

- UI restart toparlanması: Aktif UI HTTPS sertifikası değiştiğinde Proxus Data Protection key ring'i otomatik döndürür.

- Edge restart toparlanması: Aynı koruma edge/runtime tarafında da uygulanır.

- Eski key dosyalarının arşivlenmesi: Sertifika rollover sırasında eski korunan key dosyaları startup'ı bloke etmek yerine arşive taşınır.

UI tutarlılığı

- Yerel font kullanımı: UI, fontları paketle birlikte kullandığı için deployment ortamında internet erişimine bağlı kalmaz.

- Tutarlı status badge'leri: Cihaz durumu, outbound connector durumu, kural durumu, alert durumu ve log seviyesi listelerde ve detay ekranlarında daha okunur hale gelir.

- Daha doğru yönlendirme dili: Cihaz detayında harici veri rotaları için eski target ifadesi yerine Outbound Channels kullanılır.

☸️ Kubernetes HA Sertleştirme

Bu sürüm Kubernetes HA dağıtım paketini geliştirir; HA hedefi gerçekten node ve pod arızalarına dayanıklı hale gelir.

Gerçek NATS JetStream replikasyonu

- HA'da varsayılan üç replikalı stream: Tüm JetStream stream'leri artık üç NATS hub pod'una replike edilir; tek pod arızası akan mesajları kaybetmez.

- Ortam değişkeni ile kontrol: Replikasyon faktörü UI ve Gateway pod'larındaki bir ortam değişkeni ile yönetilir. Production HA üç replika kullanır; mevcut Docker tek-node dağıtımı tek replika ile değişmeden çalışmaya devam eder.

- Rolling update sırasında veri kaybı yok: Üç replikalı stream'lerle NATS pod yeniden başlatmaları artık mesaj akışını kesmez.

Pod Disruption Budget

- Drain koruması: Bir node drain veya bakım olayı aynı anda birden fazla NATS veya UI pod'unu artık devre dışı bırakamaz.

- Quorum korunur: Üç pod'lu NATS cluster'ı rutin cluster operasyonları sırasında quorum'unu korur.

Prometheus metrik uç noktası

- Yerleşik NATS exporter: Her NATS pod'u artık

7777portunda stream, route, leaf ve gateway istatistikleri için Prometheus uyumlu bir metrik uç noktası sunar. - Scrape için hazır servis: Standart Prometheus annotation'ları ile metrik uç noktasını yayan ayrı bir headless servis mevcuttur.

Daha iyi pod yerleşimi

- NATS için anti-affinity: NATS pod'ları planlama izin verdiğinde ayrı cluster node'larını tercih eder.

- UI için topology spread: UI replikaları, iki replikanın aynı node'da bulunmasını engelleyecek şekilde cluster node'larına dağıtılır.

Kaynak request ve limit'leri

- Öngörülebilir planlama: UI, Gateway ve NATS iş yükleri artık CPU ve bellek request/limit değerleri tanımlar; planlayıcı bunları güvenilir biçimde yerleştirir ve gürültülü komşulardan korur.

Kimlik bilgileri Kubernetes Secret'larında

- Manifest'lerde plaintext yok: Varsayılan NATS ve PostgreSQL kimlik bilgileri artık dağıtım manifest'lerinde plaintext argüman olarak görünmez. Pod başlatılırken

nats-credentialsvepostgres-credentialsKubernetes Secret'larından okunur. - Hazır rotasyon yüzeyi: Operatörler manifest düzenlemeden sadece Secret'ı güncelleyerek bu değerleri rotate edebilir.

- Docker değişmedi: Tek-node Docker Compose dağıtımı eskisi gibi çalışmaya devam eder.

Daha temiz cluster yönlendirmesi

- Tek headless servis girişi: NATS cluster route'ları artık pod başına ayrı route'lar yerine tek bir headless DNS girişi kullanır; pod yeniden başlatmaları sırasında görülen

Duplicate Routelog gürültüsü ortadan kalkar.

🐛 Hata Düzeltmeleri

Ortam değişkeni override'ı artık tüm konfigürasyon ayarları için çalışır

- TOML güvenilir şekilde ezilir: Bir ortam değişkeni atandığında ilgili

Proxus-config.tomldeğeri artık her bölüm için ezilir; buna NATS broker kimlik bilgileri, gateway kimliği, MQTT broker token'ı, edge modu ve entegrasyon modu da dahildir. Bu ayarlar önceden doğrudan dosyadan okunuyor ve bazı dağıtımlarda ortam değişkenlerini görmezden geliyordu. - Standart .NET notasyonu: Hiyerarşi katmanları arasında çift alt çizgi kullanın (örneğin

NATS__BrokerUrl,Database__ConnectionString,EdgeGateway__GatewayID,Security__Password__MinLength). TOML anahtarındaki büyük/küçük harf yazımı korunmalıdır. - Boş değer de ezer: Boş string olarak atanmış bir ortam değişkeni TOML değerini boş string ile ezer. TOML değerine geri dönmek için değişkeni

""yapmak yerine tamamen silmek gerekir. - Güncel referans: Konfigürasyon Dosyası Referansı her anahtar için doğru ortam değişkeni adını listeler.

📌 Operasyonel Notlar

- Varsayılan HTTPS sertifikasını değiştirmek mevcut oturumların ve cookie'lerin düşmesine neden olabilir.

- Yeni varsayılan HTTPS sertifikasını seçtikten sonra ilgili servisi yeniden başlatın.

- Cloudflare Full (strict) için sertifika ile private key birlikte import edilmelidir.

- Kubernetes manifest'lerini

kubectl apply -k <overlay-dir>(kustomize) ile uygulayın. Tek tek dosyaları-file uygulamak kustomization'da bildirilen namespace'i almaz ve kaynaklar yanlış namespace'te oluşabilir. - Production'a geçmeden önce

nats-credentialsvepostgres-credentialsSecret'larındaki varsayılan kimlik bilgilerini değiştirin. - Mevcut dağıtım manifest'lerinizdeki ortam değişkeni adlarını gözden geçirin: önceki

BÜYÜKHARF_TEK_ALTÇİZGİkonvansiyonuyla yazılmış adlar zaten etkili olmuyordu ve hâlâ etkisiz kalır; override'ı uygulamak için belgelenenSection__Keyformuna dönüştürün.

Proxus v1.5.6

15 Nisan 2026 tarihinde yayınlandı