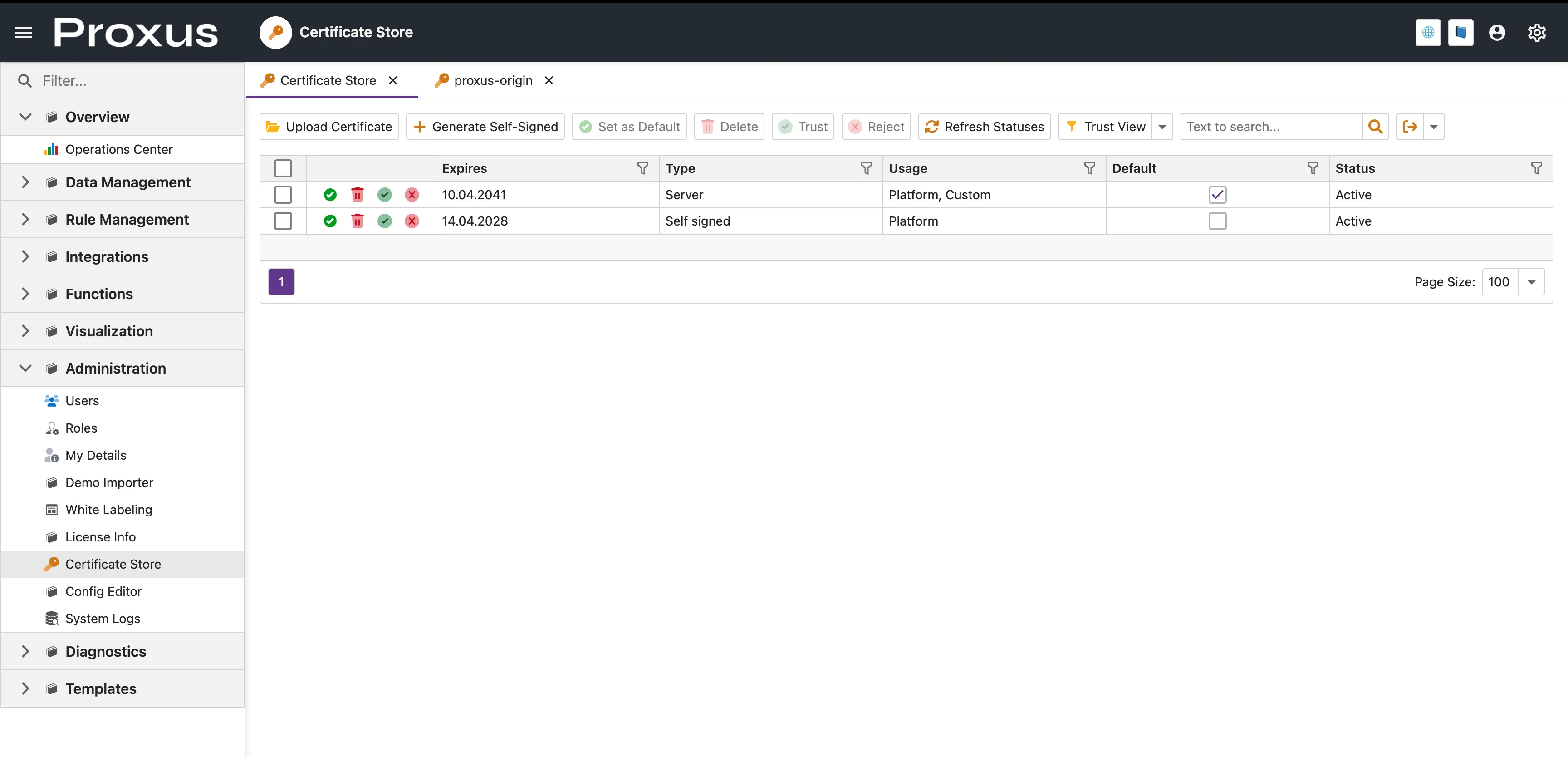

Yönetim Konsolu, edge servisleri, OPC UA ve sertifika kullanan entegrasyonlar için gereken sertifikaları Yönetim → Certificate Store ekranından yönetin.

Sistemi ilk kez açtığınızda ve henüz kendi sertifikanızı yüklemediğinizde, Proxus güvenli açılış için başlangıçta bir self-signed sertifika oluşturur. İç ağ veya test ortamlarında bunu kullanmaya devam edebilir, daha sonra kendi CA'nızdan veya sağlayıcınızdan aldığınız sertifika ile değiştirebilirsiniz.

Bu ekranı ne zaman kullanırsınız

- Yönetim Konsolu için kullanılacak HTTPS sertifikasını değiştirmek istediğinizde

- Cloudflare Origin Certificate veya başka bir PEM/PFX sertifikası yüklemek istediğinizde

- Test ya da iç ağ kullanımı için self-signed sertifika üretmek istediğinizde

- AWS IoT Core, MQTT, Sparkplug B veya OPC UA için istemci sertifikası atamak istediğinizde

- OPC UA trusted ve rejected sertifikaları yönetmek istediğinizde

Başlangıç akışı

1. Elinizdeki sertifikayı içe aktarın

Sertifika zaten başka bir sistemde veya sağlayıcıda oluşturulduysa Upload Certificate kullanın.

Yaygın import seçenekleri:

- Private key'i içinde taşıyan PFX / PKCS#12

- Cloudflare Origin Certificate gibi senaryolar için PEM certificate + private key

- Private key gerekmeyen trust senaryoları için yalnızca public certificate

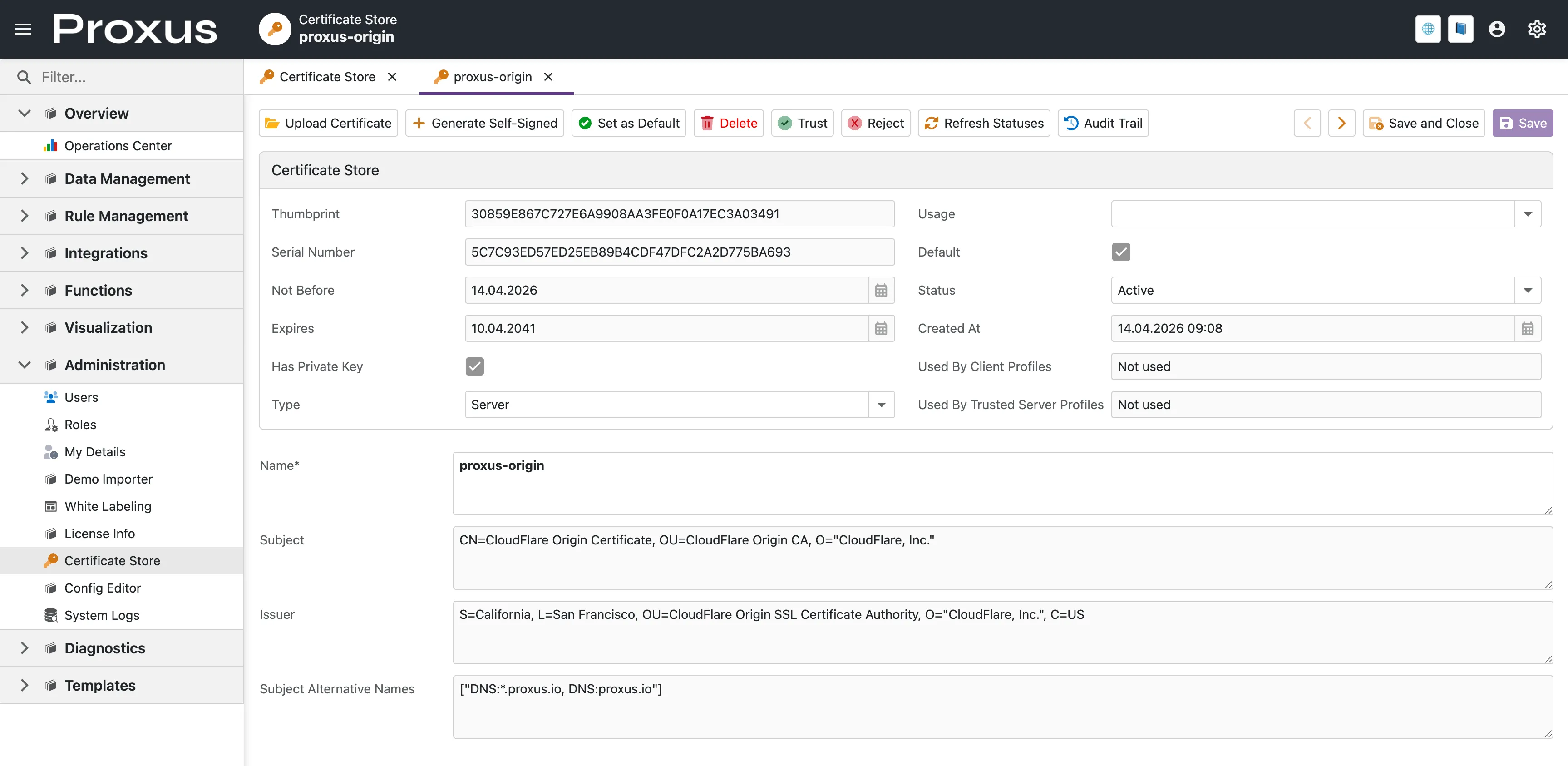

Bir sertifika yalnızca ilişkili private key'i içeriyorsa varsayılan HTTPS sertifikası olarak kullanılabilir. Has Private Key değeri false ise Proxus bu kaydı trust veya referans amaçlı saklayabilir, ancak HTTPS sonlandırmasını bu kayıtla yapamaz.

2. Self-signed sertifika üretin

Sertifikayı Proxus'un üretmesini istiyorsanız Generate Self-Signed kullanın.

- Lab, PoC, pilot ve kapalı iç ağ senaryolarında kullanışlıdır

- Üretilen sertifika Certificate Store içine kaydedilir

- Daha sonra isterseniz bunu kurumsal veya public bir sertifika ile değiştirebilirsiniz

3. HTTPS için aktif sertifikayı seçin

Yönetim Konsolu için kullanılacak sertifikayı seçin ve Set as Default aksiyonunu kullanın.

Değişimden sonra olanlar:

- Proxus seçilen sertifika için yeni korunan anahtar setini hazırlar

- Mevcut tarayıcı oturumlarının ve cookie'lerin düşmesi beklenir

- Restart sonrasında Yönetim Konsolu yeni sertifika ile açılır

Bu davranış, sertifika değiştiğinde sistemin hâlâ eski sertifika ile korunmuş anahtarları açmaya çalışmasından doğan restart hatalarını önlemek için eklenmiştir.

Cloudflare: Full (strict) kontrol listesi

Cloudflare Full (strict) kullanacaksanız, yükleme sırasında hem sertifika hem private key birlikte verilmelidir.

Önerilen adımlar:

- Cloudflare içinde yeni bir Origin Certificate oluşturun veya yenileyin

- Origin Certificate içeriğini bir

.pemdosyasına kaydedin - Private Key içeriğini ayrı bir

.keydosyasına kaydedin - Bu iki dosyayı birlikte Certificate Store içine yükleyin

- Has Private Key alanının aktif olduğunu doğrulayın

- Sertifikayı varsayılan platform sertifikası yapın

- UI servisini yeniden başlatın

Yalnızca public certificate yüklerseniz kayıt saklanabilir, ancak aktif HTTPS sertifikası olarak kullanılamaz.

Cloudflare Origin Certificate private key ile birlikte import edilip varsayılan yapıldıktan sonra Cloudflare tarafında Full (strict) kullanın. Flexible yalnızca geçici bir fallback olarak düşünülmelidir ve origin tarafındaki TLS'i doğrulamaz.

Entegrasyonlarda sertifika kullanımı

Bir entegrasyon istemci sertifikası istiyorsa, sertifikayı önce Certificate Store'a alın, sonra ilgili entegrasyonun parametre ekranından seçin. Sertifika store içinde kalır; çalışma zamanında gerekli materyali Proxus hazırlar.

Tipik örnekler:

- AWS IoT Core: parametre düzenleyicisinden istemci sertifikası seçilir

- MQTT / Sparkplug B: TLS istemci sertifikası seçilir

- OPC UA: uygulama sertifikası ve gerektiğinde trusted server certificate seçilir

Kullanıcı ham çalışma zamanı payload alanlarını yönetmek zorunda değildir.

OPC UA trust yönetimi

OPC UA güvenlik akışlarında güvenilen veya reddedilen sertifikaları yönetmek için Trust ve Reject aksiyonlarını kullanın.

Tipik senaryolar:

- Daha önce reddedilmiş bir sunucu sertifikasını trusted durumuna almak

- Private key içermeyen public trust kayıtlarını güvenli şekilde tutmak

- Bir sertifikanın hangi profillerde trusted server certificate olarak kullanıldığını görmek

Konfigürasyon notları

Certificate Store sertifika materyalini kendisi yönetir. Proxus-config.toml içinde normalde yalnızca HTTPS dinleyecek portları tanımlarsınız.

Tipik örnek:

[Service]

UI-Port = "80"

UI-HTTPS-Port = "443"

WEBApi-Port = "8082"

Server-Port = "8083"Yalnızca HTTPS açılacak servislerde UI-HTTPS-Port, WEBApi-HTTPS-Port veya Server-HTTPS-Port kullanın. Sertifikanın kendisi UI içindeki Certificate Store üzerinden seçilir.

Sertifika değişiminden sonra ne olur

UI veya edge tarafında aktif HTTPS sertifikası değiştiğinde:

- Proxus sertifika değişimini algılar

- Eski korunan key dosyalarını otomatik arşivler

- Yeni sertifika için yeni bir korunan key ring oluşturur

Bu davranış, sertifika değişiminden sonra eski korunan key dosyalarının açılamaması nedeniyle yaşanan restart problemlerini önlemek için eklenmiştir.